登录

注册

开源

企业版

高校版

搜索

帮助中心

使用条款

关于我们

开源

企业版

高校版

私有云

模力方舟

AI 队友

登录

注册

轻量养虾,开箱即用!低 Token + 稳定算力,Gitee & 模力方舟联合出品的 PocketClaw 正式开售!点击了解详情~

代码拉取完成,页面将自动刷新

开源项目

>

建站系统

>

CMS建站系统

&&

捐赠

捐赠前请先登录

取消

前往登录

扫描微信二维码支付

取消

支付完成

支付提示

将跳转至支付宝完成支付

确定

取消

Watch

不关注

关注所有动态

仅关注版本发行动态

关注但不提醒动态

4.2K

Star

32.5K

Fork

7.5K

GVP

铭飞

/

MCMS

代码

Issues

8

Pull Requests

1

Wiki

统计

流水线

服务

JavaDoc

质量分析

Jenkins for Gitee

腾讯云托管

腾讯云 Serverless

悬镜安全

阿里云 SAE

Codeblitz

SBOM

开发画像分析

我知道了,不再自动展开

更新失败,请稍后重试!

移除标识

内容风险标识

本任务被

标识为内容中包含有代码安全 Bug 、隐私泄露等敏感信息,仓库外成员不可访问

MCMS存在命令执行漏洞【模板上传】

已完成

#I4Q4NV

lz2y&r2

创建于

2022-01-10 14:13

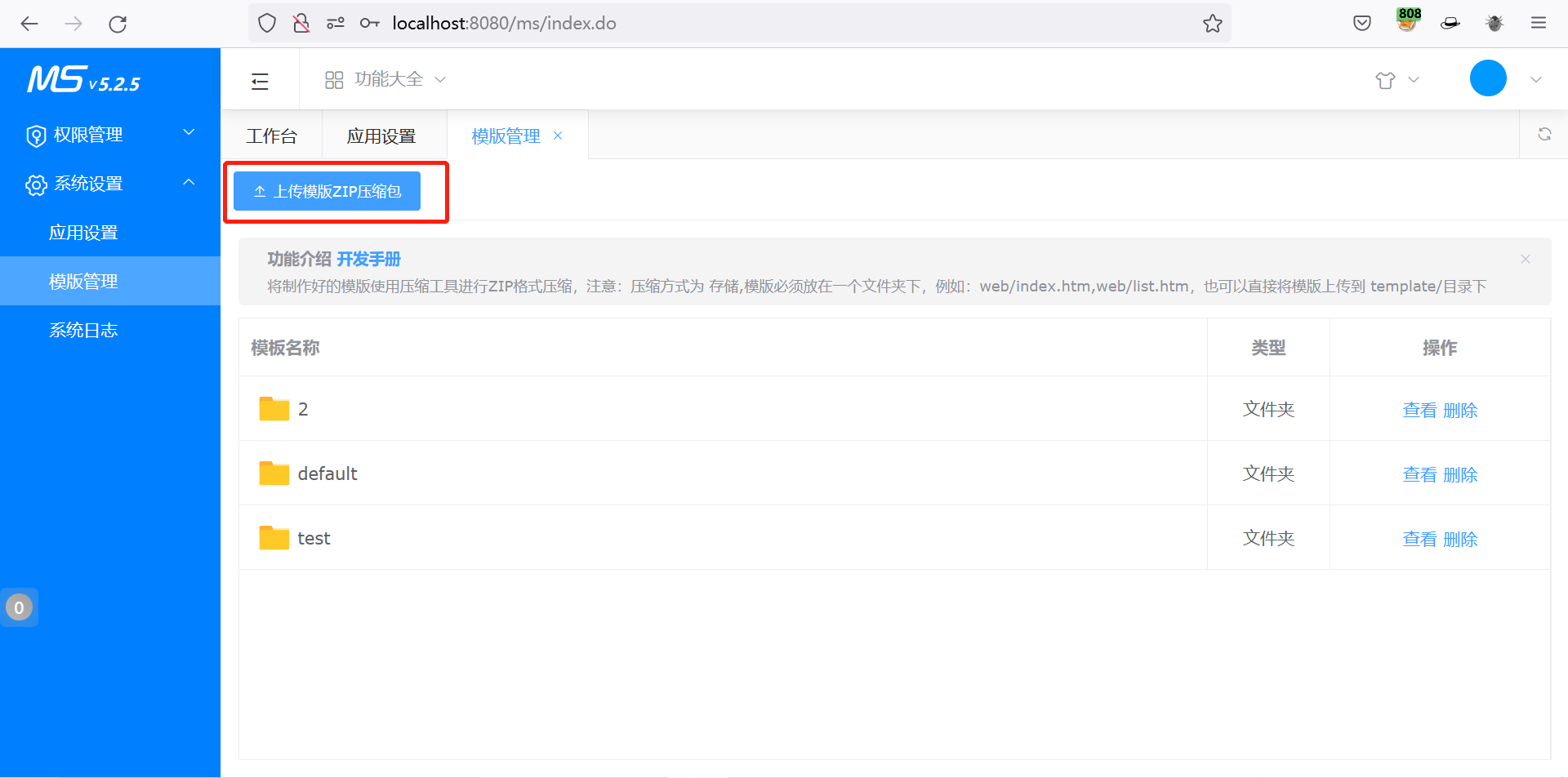

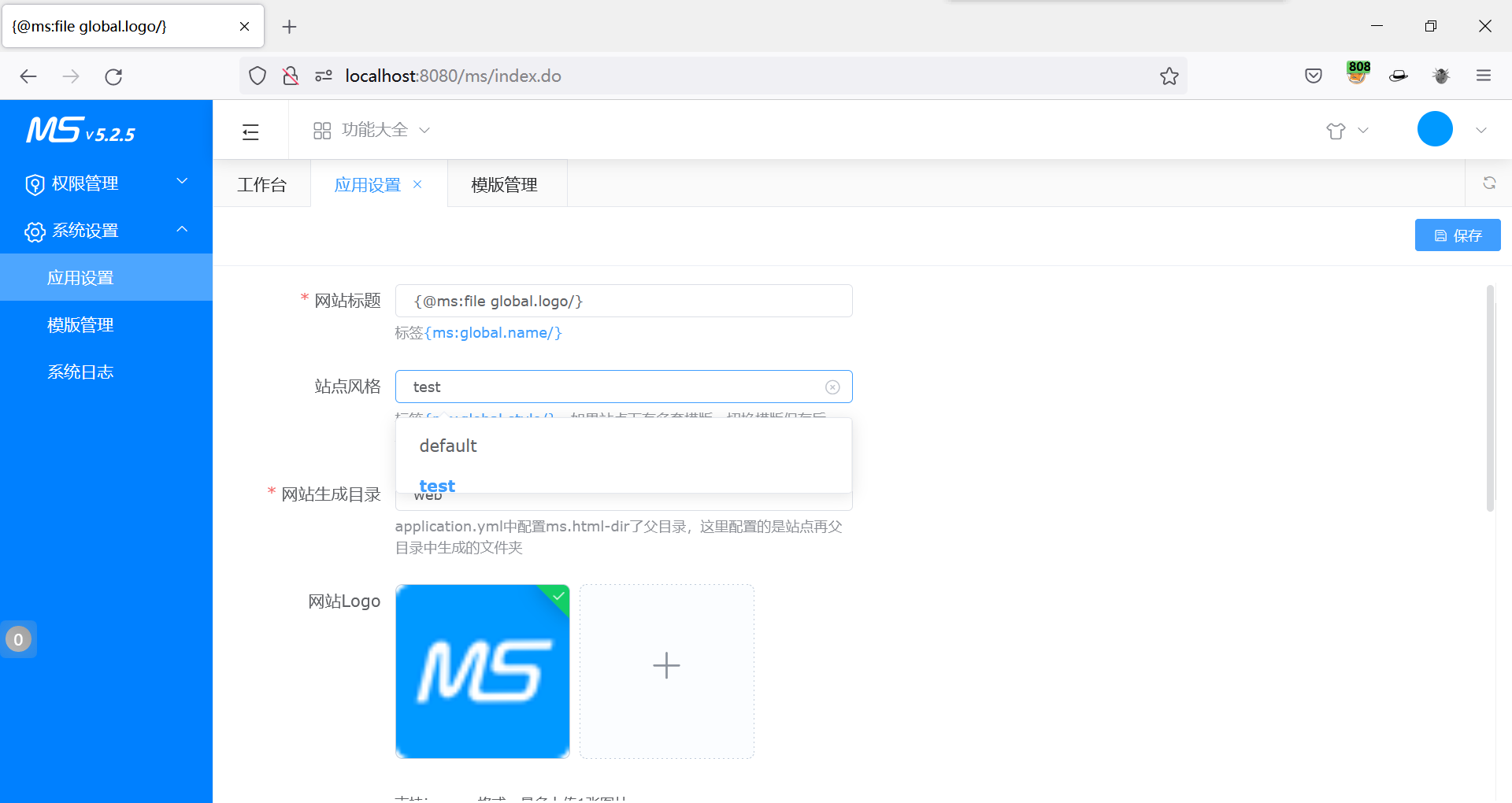

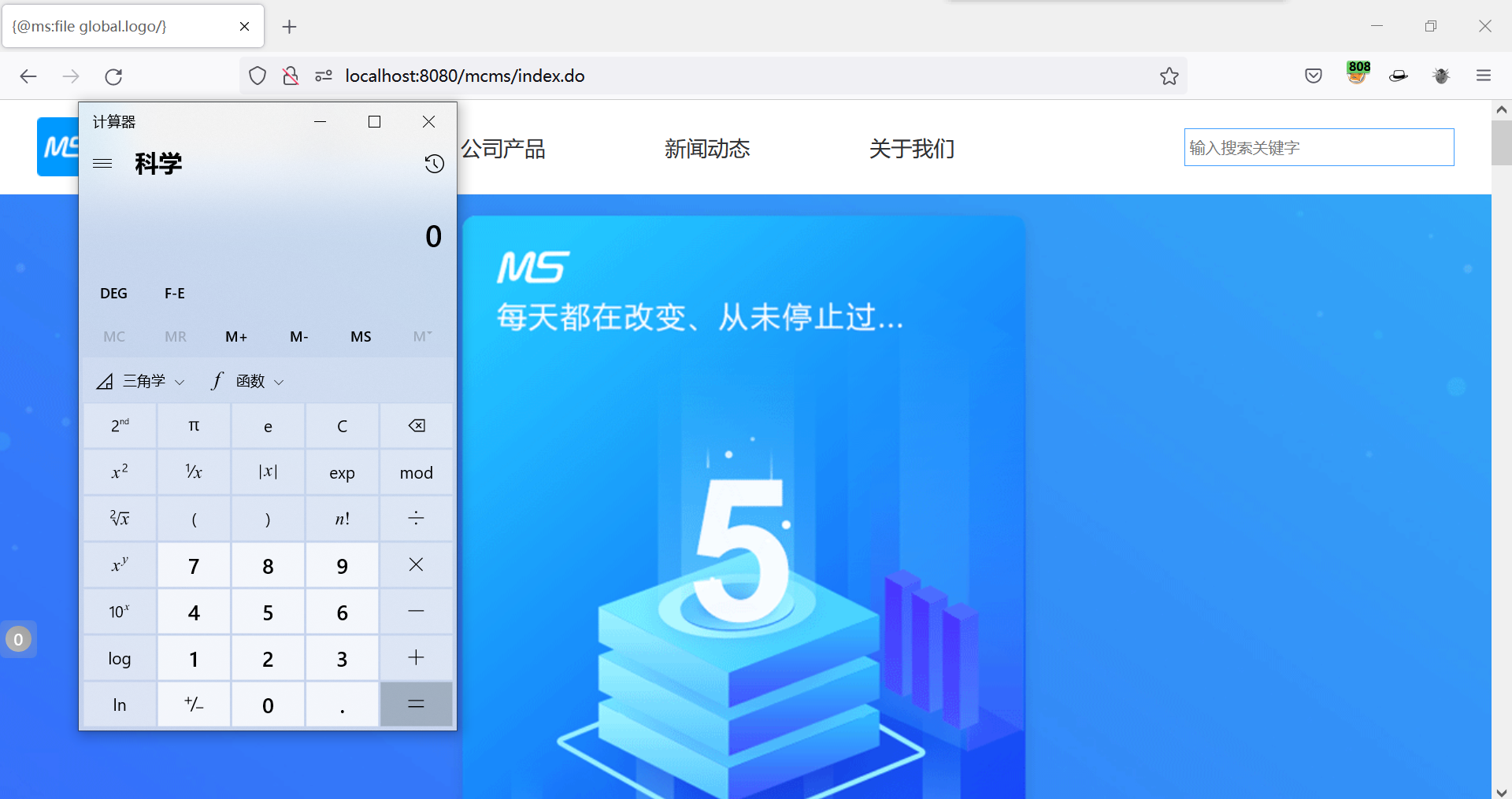

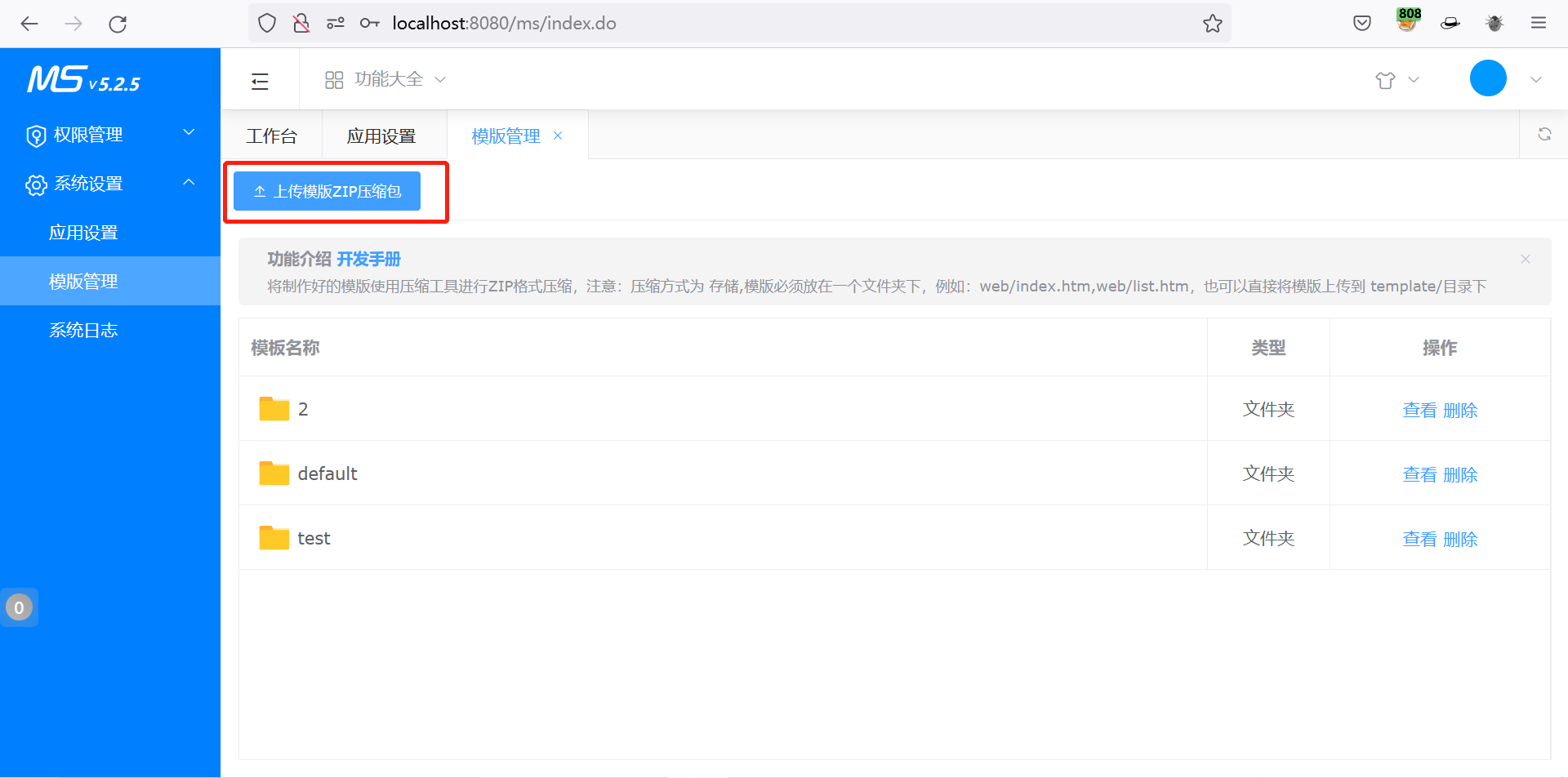

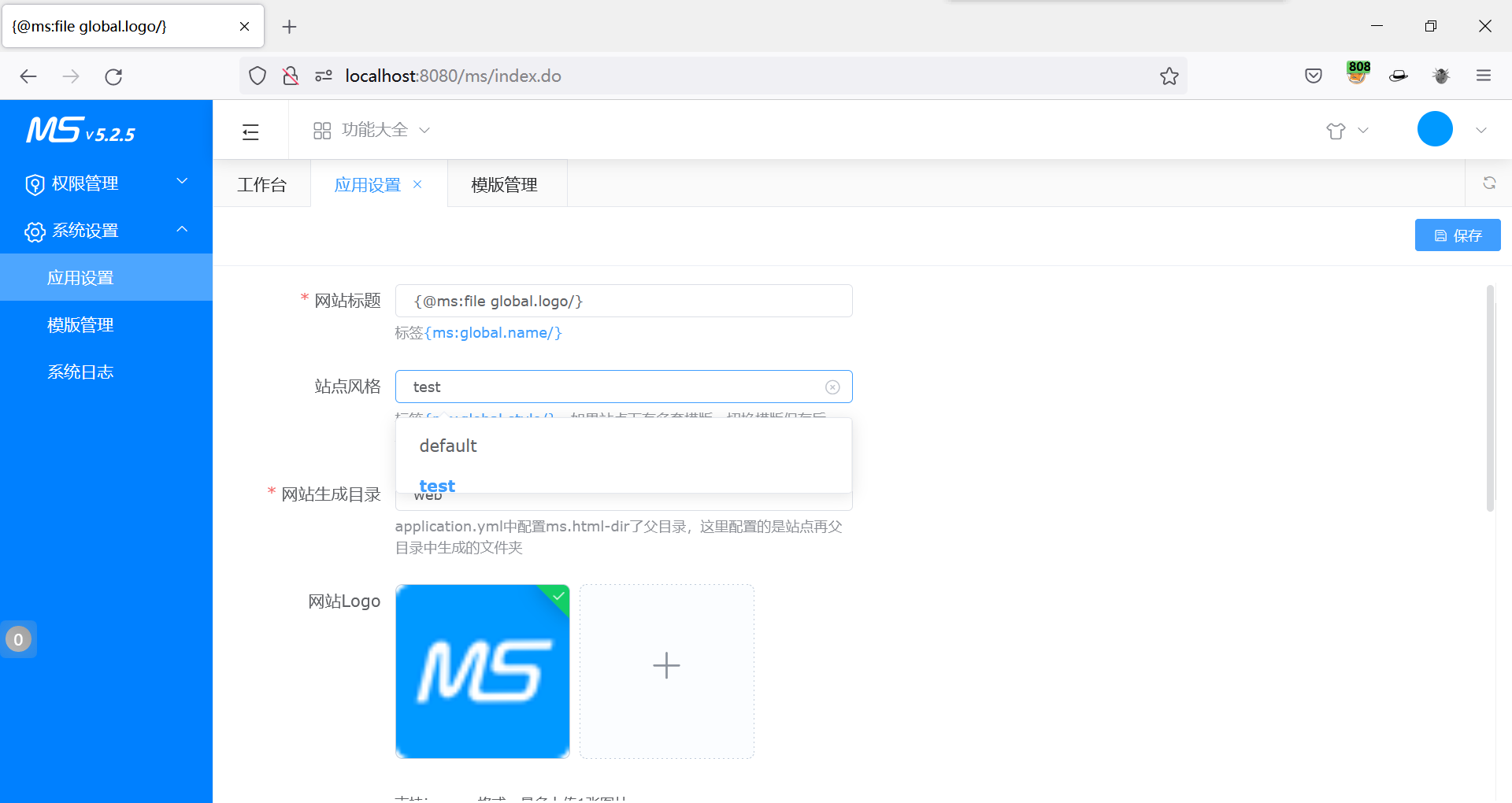

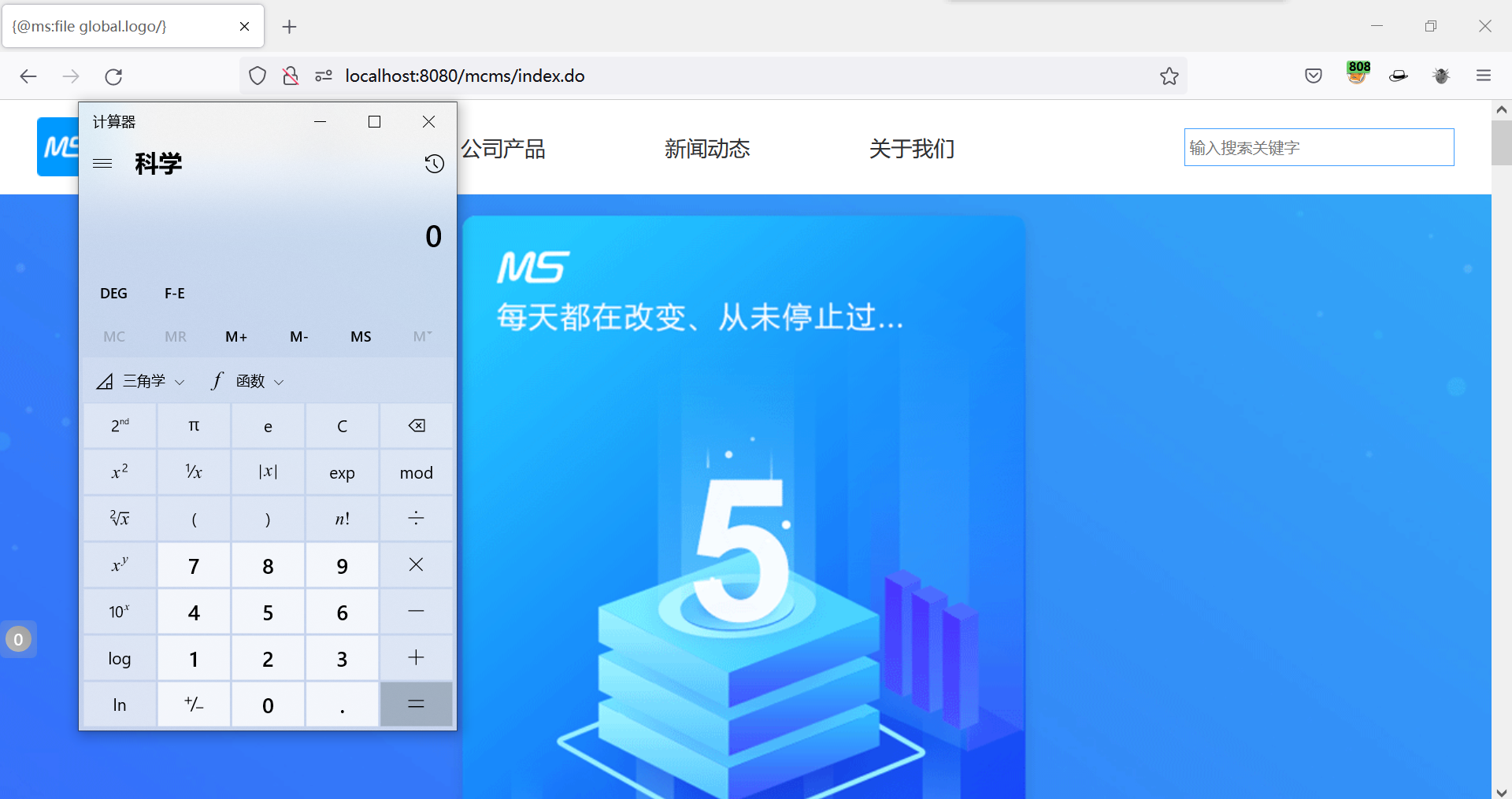

### 漏洞原因 MCMS 使用了 Freemarker 作为 视图框架,如果在渲染文件中存在恶意代码,可造成命令执行漏洞 MCMS 具有 上传模板功能,可以上传恶意的zip压缩包,上传一个新模板,在模板里面添加恶意代码,从而实现命令执行  ### 漏洞利用 构造一个恶意zip,在 `系统设置>模板管理>上传模板ZIP压缩包` 上传模板,上传成功后会自动解压到当前目录  在 `系统设置>应用设置` 设置站点风格,设置成我们刚才上传的模板,这里为 `test`  访问 `mcms/index.do`,发现弹出了计算器 > 这里我写的命令为 calc,所以弹了计算器,可以换成其他命令 > > <img src="http://image.lz2y.top/image-20220109174028154.png" alt="image-20220109174028154" style="zoom:50%;" />

### 漏洞原因 MCMS 使用了 Freemarker 作为 视图框架,如果在渲染文件中存在恶意代码,可造成命令执行漏洞 MCMS 具有 上传模板功能,可以上传恶意的zip压缩包,上传一个新模板,在模板里面添加恶意代码,从而实现命令执行  ### 漏洞利用 构造一个恶意zip,在 `系统设置>模板管理>上传模板ZIP压缩包` 上传模板,上传成功后会自动解压到当前目录  在 `系统设置>应用设置` 设置站点风格,设置成我们刚才上传的模板,这里为 `test`  访问 `mcms/index.do`,发现弹出了计算器 > 这里我写的命令为 calc,所以弹了计算器,可以换成其他命令 > > <img src="http://image.lz2y.top/image-20220109174028154.png" alt="image-20220109174028154" style="zoom:50%;" />

评论 (

2

)

登录

后才可以发表评论

状态

已完成

待办的

进行中

已完成

已关闭

负责人

未设置

标签

未设置

标签管理

里程碑

5.2.6

未关联里程碑

Pull Requests

未关联

未关联

关联的 Pull Requests 被合并后可能会关闭此 issue

分支

未关联

分支 (

-

)

标签 (

-

)

开始日期 - 截止日期

-

置顶选项

不置顶

置顶等级:高

置顶等级:中

置顶等级:低

优先级

不指定

严重

主要

次要

不重要

参与者(3)

Java

1

https://gitee.com/mingSoft/MCMS.git

git@gitee.com:mingSoft/MCMS.git

mingSoft

MCMS

MCMS

点此查找更多帮助

搜索帮助

Git 命令在线学习

如何在 Gitee 导入 GitHub 仓库

Git 仓库基础操作

企业版和社区版功能对比

SSH 公钥设置

如何处理代码冲突

仓库体积过大,如何减小?

如何找回被删除的仓库数据

Gitee 产品配额说明

GitHub仓库快速导入Gitee及同步更新

什么是 Release(发行版)

将 PHP 项目自动发布到 packagist.org

评论

仓库举报

回到顶部

登录提示

该操作需登录 Gitee 帐号,请先登录后再操作。

立即登录

没有帐号,去注册