一、漏洞信息

漏洞编号:CVE-2023-45853

漏洞归属组件:mindspore

漏洞归属的版本:1.2.11

CVSS V3.0分值:

BaseScore:9.8 Critical

Vector:CVSS:3.0/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H

漏洞简述:

MiniZip in zlib through 1.3 has an integer overflow and resultant heap-based buffer overflow in zipOpenNewFileInZip4_64 via a long filename, comment, or extra field. NOTE: MiniZip is not a supported part of the zlib product.

漏洞公开时间:2023-10-14 02:15:09

漏洞创建时间:2023-10-15 01:17:33

漏洞详情参考链接:

https://nvd.nist.gov/vuln/detail/CVE-2023-45853

漏洞分析指导链接:

https://gitee.com/mindspore/community/blob/master/security/cve_issue_template.md

漏洞数据来源:

openBrain开源漏洞感知系统

漏洞补丁信息:

| 影响的包 | 修复版本 | 修复补丁 | 问题引入补丁 | 来源 |

|---|---|---|---|---|

| https://github.com/madler/zlib/pull/843 | cve.mitre.org | |||

| https://github.com/madler/zlib/pull/843 | redhat_bugzilla | |||

| https://github.com/madler/zlib/pull/843 | snyk |

二、漏洞分析结构反馈

影响性分析说明:

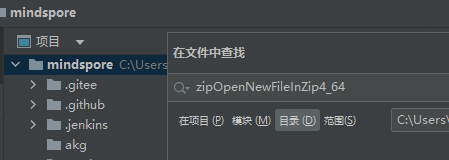

漏洞详情:zlib的contrib目录下mininzlib中的zipOpenNewFileInZip4_64函数,在chau9ndi校场的值的时候将生成无效文件,传递非常长的值还可能导致 zi->ci.size_centralheader 的计算溢出,这将导致后续写入 zi->ci.central_header 时堆缓冲区溢出。影响程度:zlib的contrib目录下的所有文件都是不支持的功能,因为这个目录下是由用户自己保证的,经过排查,Minddata的代码中未使用到zipOpenNewFileInZip4_64函数,故该漏洞对于Minddata不受影响。

MindSpore评分:

受影响版本排查(受影响/不受影响):

1.master:不受影响

2.v1.10:不受影响

3.v1.7.0:不受影响

4.v1.8.0:不受影响

5.v1.9.0:不受影响

6.v2.0.0:不受影响

7.v2.1.0:不受影响

@liuchao ,@huangbingjian ,@dairenjie ,@liyuxia ,@zyli2020 ,@emmmmtang ,@Henry Shi ,@fangzhou0329 ,@shenwei41 ,@jxl ,@chenhaozhe ,@zhanghaibo ,@yanghaoran ,@looop5 ,@kyang ,@chengang ,@mindspore_ding ,@ougongchang ,@zhunaipan ,@herryshi1 ,@Zenzenzense ,@zhaoting ,@徐永飞 ,@yxx ,@ZPaC ,@Greatpan ,@yefeng ,@fangzehua

issue处理注意事项:

1. 当前issue受影响的分支提交pr时, 须在pr描述中填写当前issue编号进行关联, 否则无法关闭当前issue;

2. 模板内容需要填写完整, 无论是受影响或者不受影响都需要填写完整内容,未引入的分支不需要填写, 否则无法关闭当前issue;

3. 以下为模板中需要填写完整的内容, 请复制到评论区回复, 注: 内容的标题名称(影响性分析说明, MindSpore评分, 受影响版本排查(受影响/不受影响))不能省略,省略后cve-manager将无法正常解析填写内容.

影响性分析说明:

MindSpore评分: (评分和向量)

受影响版本排查(受影响/不受影响):

1.master:

2.v1.10:

3.v1.7.0:

4.v1.8.0:

5.v1.9.0:

6.v2.0.0:

7.v2.1.0:

issue处理具体操作请参考:

https://gitee.com/mindspore/community/blob/master/security/cve_issue_template.md

pr关联issue具体操作请参考:

https://gitee.com/help/articles/4142

此处可能存在不合适展示的内容,页面不予展示。您可通过相关编辑功能自查并修改。

如您确认内容无涉及 不当用语 / 纯广告导流 / 暴力 / 低俗色情 / 侵权 / 盗版 / 虚假 / 无价值内容或违法国家有关法律法规的内容,可点击提交进行申诉,我们将尽快为您处理。

Please assign maintainer to check this issue.

请为此issue分配处理人。

@mindspore-ci-bot

感谢您的反馈,您可以评论//mindspore-assistant更快获取帮助,更多标签可以查看标签列表:

影响性分析说明:

漏洞详情:zlib的contrib目录下mininzlib中的zipOpenNewFileInZip4_64函数,在chau9ndi校场的值的时候将生成无效文件,传递非常长的值还可能导致 zi->ci.size_centralheader 的计算溢出,这将导致后续写入 zi->ci.central_header 时堆缓冲区溢出。

影响程度:zlib的contrib目录下的所有文件都是不支持的功能,因为这个目录下是由用户自己保证的,经过排查,Minddata的代码中未使用到zipOpenNewFileInZip4_64函数,故该漏洞对于Minddata不受影响。

MindSpore评分: (评分和向量)

CVSS V2.0分值:

BaseScore:0.0 Low

Vector:CVSS:2.0/

受影响版本排查(受影响/不受影响):

1.master:不受影响

2.v1.10:不受影响

3.v1.7.0:不受影响

4.v1.8.0:不受影响

5.v1.9.0:不受影响

6.v2.0.0:不受影响

7.v2.1.0:不受影响

@shenwei41 经过 cve-manager 解析, 已分析的内容如下表所示:

| 状态 | 需分析 | 内容 |

|---|---|---|

| 已分析 | 1.影响性分析说明 | 漏洞详情:zlib的contrib目录下mininzlib中的zipOpenNewFileInZip4_64函数,在chau9ndi校场的值的时候将生成无效文件,传递非常长的值还可能导致 zi->ci.size_centralheader 的计算溢出,这将导致后续写入 zi->ci.central_header 时堆缓冲区溢出。影响程度:zlib的contrib目录下的所有文件都是不支持的功能,因为这个目录下是由用户自己保证的,经过排查,Minddata的代码中未使用到zipOpenNewFileInZip4_64函数,故该漏洞对于Minddata不受影响。 |

| 已分析 | 2.MindSporeScore | 0 |

| 已分析 | 3.MindSporeVector | |

| 已分析 | 4.受影响版本排查 | master:不受影响,v1.10:不受影响,v1.7.0:不受影响,v1.8.0:不受影响,v1.9.0:不受影响,v2.0.0:不受影响,v2.1.0:不受影响 |

请确认分析内容的准确性, 确认无误后, 您可以进行后续步骤, 否则您可以继续分析.

Minddata的代码中未使用到zipOpenNewFileInZip4_64函数,故该漏洞对于Minddata不受影响

登录 后才可以发表评论